Sicherheit durch Grundschutz ++

Die strikte Umsetzung von BSI-Standards führt in der Praxis häufig zu einem Ungleichgewicht zwischen bürokratischem Aufwand und tatsächlichem Schutzniveau. Wir bei HiSolutions helfen Ihnen, Ihr ISMS pragmatisch und handlungsfähig aufzustellen, damit Sie die neuen, verschlankten Möglichkeiten von Grundschutz++ optimal nutzen können.

✓ Weiterentwicklung des Grundschutz

Wir sind nicht nur Anwender, sondern arbeiten aktiv an der Weiterentwicklung von Grundschutz++ mit. Sie profitieren von tiefem Methodenwissen.

✓ Continuous Compliance dank OSCAL

Wir transformieren starre Dokumente in verarbeitbare Datenstrukturen und schaffen somit die technische Basis für Ihre automatisierte Sicherheit.

✓ Strategische Sicherheit

Mit über 30 Jahren Erfahrung in Verwaltung und KRITIS bauen wir Ihr ISMS so auf, dass operative Widerstandsfähigkeit und Audit-Sicherheit nahtlos ineinandergreifen.

Bürokratieabbau und gezielte Wirkung durch BSI Grundschutz++

Die Modernisierung des IT-Grundschutzes bringt einen größeren Fokus auf Prozesse, stärkere ISO-27001-Kompatibilität, eine Schutzbedarfsfeststellung, die sich auf Angemessenheit statt Formalismus konzentriert und ein deutlich schlankeren Anwenderkatalog (ehemals Bekannt als IT-Grundschutz Kompendium) mit beinah 85% weniger Anforderungen. Wir begleiten Sie vom ersten Assessment bis zur Audit-Sicherheit.

Fokus auf Angemessenheit statt Überregulierung

Eine verschlankte Feststellung des Schutzbedarfs beschleunigt die Prozesse bei normalen Risikoszenarien erheblich. Wir vermeiden teure Übererfüllung und konzentrieren die Ressourcen auf das tatsächlich notwendige Sicherheitsniveau.

Technische Basis für automatisierte Sicherheit

Der Einsatz von OSCAL transformiert starre Dokumente in verarbeitbare Datenstrukturen. Diese maschinenlesbaren Regelwerke ermöglichen eine medienbruchfreie Dokumentation und schaffen die Voraussetzungen für Continuous Compliance.

Was ändert sich mit Grundschutz++?

Die Modernisierung des BSI‑Grundschutzes kompakt erklärt

Grundschutz++ (GS++) ist die Weiterentwicklung der IT-Grundschutz-Methodik des BSI. Aus den praktischen Erfahrungen und dem Feedback zahlreicher Anwenderinnen und Anwender wurden in der bisherigen Methodik (BSI-Standards 200-1 bis 200-3) Herausforderungen identifiziert: hoher Einstiegsaufwand, eingeschränkte Skalierbarkeit und begrenzte Automatisierbarkeit. GS++ adressiert diese Probleme, indem es die bewährten Grundlagen des IT-Grundschutzes in eine praxisnähere, skalierbare und zertifizierungsfähige Methodik überführt.

Die wichtigsten Neuerungen im Detail

Tätigkeiten werden klar nach Teilprozessen gebündelt und Rollen eindeutig zugeordnet.

Für normalen Schutzbedarf ist der Bewertungsaufwand deutlich reduziert – vertiefte Analysen kommen nur noch bei erhöhtem Schutzbedarf zum Einsatz.

Die drei Absicherungsvarianten des 200-2 (Basis, Standard, Kern) erzeugen in der Praxis Verwirrung und Migrationsprobleme – wer mit der Basis-Absicherung startet, muss später de facto von vorne beginnen, wenn er zur Standard-Absicherung wechseln will. GS++ bietet einen einzigen Prozess, der über den Schutzbedarf und die Blaupausenwahl skaliert. Der Einstieg ist schlank, aber der Weg zur Zertifizierung liegt auf derselben Spur.

Im 200-2 sind Geltungsbereich und Informationsverbund praktisch synonym – der Informationsverbund ist der Scope. GS++ trennt die beiden Ebenen: Ein Geltungsbereich kann mehrere Informationsverbünde enthalten, die jeweils eigene Anforderungspakete und Blaupausen erhalten. Das bildet komplexe Organisationsstrukturen (z.B. mit Querschnittsdiensten wie Active Directory oder E-Mail-Infrastruktur) realistischer ab und ermöglicht die Wiederverwendung von Sicherheitskonzepten über Verbundgrenzen hinweg.

Der Standard orientiert sich noch stärker an tatsächlichen Unternehmensabläufen und vereinfacht die Integration in bestehende Strukturen.

Know-how to go | 18.02.2026 | Berlin

Die Zukunft der Informationssicherheit verstehen

Die Informationssicherheit steht vor einem Paradigmenwechsel: Mit Grundschutz++ präsentiert das BSI eine modernisierte Methodik, die den Weg für mehr Flexibilität und Automatisierung ebnet. In drei aufeinander abgestimmten Vorträgen beleuchten wir die radikale Neuausrichtung des IT-Grundschutzes, das digitale Regelwerk im OSCAL-Format und die neuen Blaupausen als Schlüsselinstrument für effiziente Sicherheitskonzepte.

Erfahren Sie in unserer Vortragsreihe Know-how to go, wie sich Evolution in Revolution verwandelt – und welche Chancen sich für Ihr ISMS eröffnen.

Warum HiSolutions?

Ihr Partner für moderne Informationssicherheit

Wir realisieren seit drei Jahrzehnten funktionierende Informationssicherheit für Organisationen jeder Größe. Unsere führende Expertise im IT-Grundschutz stammt aus der direkten Zusammenarbeit mit der Verwaltung und kritischen Infrastrukturen. Wir verbinden diese Erfahrung mit tiefem Wissen zur neuen Grundschutz++ Methodik und sorgen für eine praxisnahe Anwendung. Unser Ansatz reduziert Komplexität und stellt die technische Machbarkeit in den Mittelpunkt.

Unser Anspruch ist es, Informationssicherheit so verständlich und effizient wie möglich zu gestalten – mit Lösungen, die zu Ihrer Organisation passen.

Senior Manager bei HiSolutions

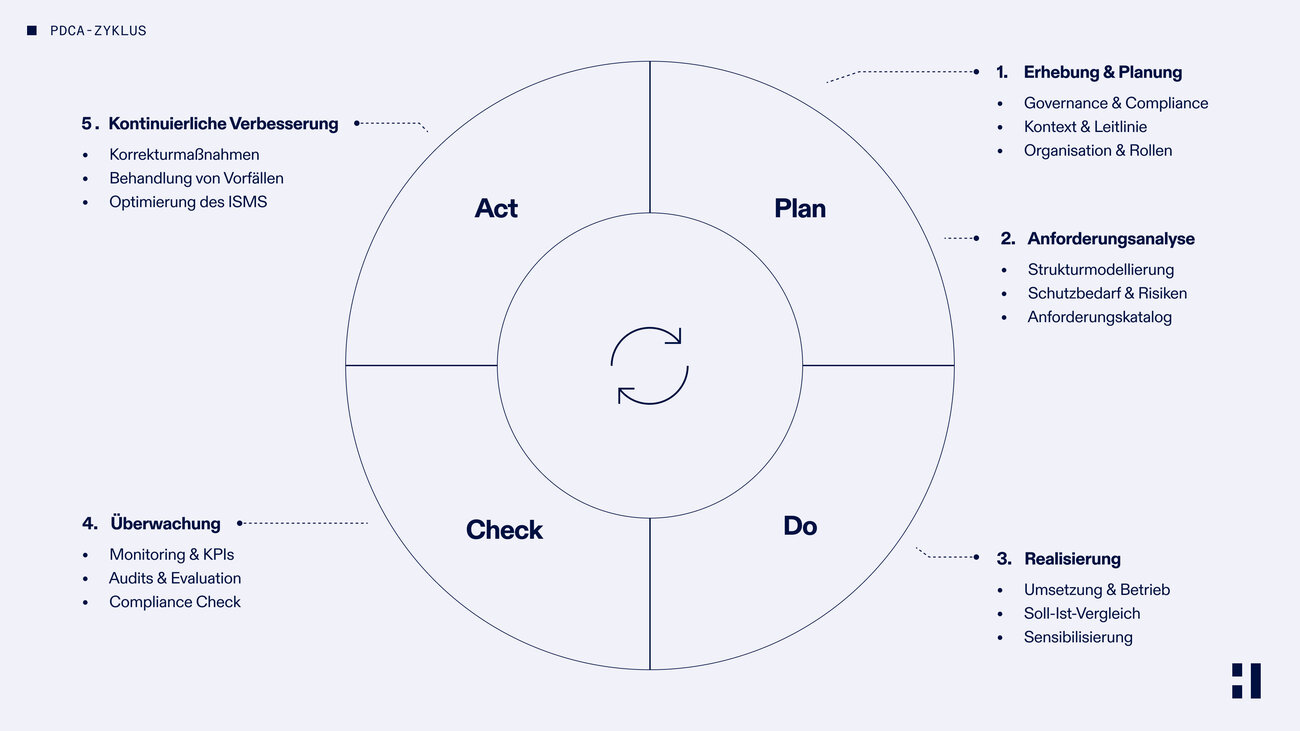

Unser Vorgehen – Schritt für Schritt

So begleiten wir Sie durch Grundschutz++

Hochsicherheit für die Energiewende

Für die Common Criteria Zertifizierung ihrer Smart Meter Gateways benötigte die EMH metering GmbH & Co. KG ein robustes IT-Sicherheitskonzept. Erfahren Sie, wie HiSolutions die Implementierung nach BSI IT-Grundschutz begleitete und so nicht nur regulatorische Hürden nahm, sondern Informationssicherheit fest in der Unternehmenskultur verankerte.

Mit Coaching und Expertise zum IT-Sicherheitskonzept

Um gesetzliche Vorgaben effizient umzusetzen, wählte das Landeskirchenamt der ELKB einen innovativen Weg: Statt reiner Beratung setzte man auf gezieltes Coaching durch HiSolutions. Das Ergebnis ist ein kosteneffizientes ISMS nach BSI IT-Grundschutz, das nun als Blaupause für kirchliche Einrichtungen in ganz Bayern dient.

Erfolgreiche IT-Grundschutz-Auditierung in zwei Zyklen

Als EU-Zahlstelle unterliegt die Bundesanstalt für Landwirtschaft und Ernährung (BLE) strengen Sicherheitsvorgaben. HiSolutions begleitete die Behörde über zwei Audit-Zyklen hinweg – und prüfte dabei nicht nur die IT-Grundschutz-Konformität während komplexer Standortverlagerungen, sondern auch die Reaktion auf einen echten Notfall im Rechenzentrum.

Vom Inselwissen zur Systematik: ISMS-Aufbau bei der Messe Düsseldorf

Wie managt ein weltweit führender Messeveranstalter dynamische IT-Risiken? Die Messe Düsseldorf setzt auf die Expertise von HiSolutions. Erfahren Sie, wie durch die Übernahme der Rolle des externen IT-Sicherheitsbeauftragten nicht nur ein ISMS effizient implementiert, sondern auch die Migration auf das neue IT-Grundschutz-Kompendium sichergestellt wurde.

HiAcademy

Unsere Schulungsangebote

IT-Grundschutz & ISMS

How to ISMS – der perfekte Einstieg in die Welt der CISO!

IT-Grundschutz & ISMS

Ausbildung zum IT-Grundschutz-Praktiker

IT-Grundschutz & ISMS

Ausbildung zum IT-Grundschutz-Berater

Ihr Ansprechpartner

Tobias Goldschmidt

Ob Grundschutz++ oder ISO 27001 – ich unterstütze Sie bei der Einführung, Weiterentwicklung und Zertifizierung Ihres ISMS. Lassen Sie uns sprechen – Ihre Informationssicherheit beginnt mit einem fundierten Konzept.

Tobias Goldschmidt ist Senior Manager bei HiSolutions. Gemeinsam mit dem Security-Team begleitet er Unternehmen bei der Einführung und Auditierung von ISMS nach ISO 27001 und IT-Grundschutz. Als Projektleiter, Lehrbeauftragter und Autor bringt er langjährige Erfahrung mit.

Unverbindliches Erstgespräch vereinbaren

Häufig gestellte Fragen

Grundschutz++ setzt stärker auf Praktiken, Prozess‑ und Rollenzuordnungen sowie eine verschlankte Risikobewertung.

Der Aufwand hängt von Ihrer Ausgangslage ab. In vielen Fällen reduziert Grundschutz++ sogar Komplexität und Aufwand.

Nein, der Grundschutz++ eignet sich auch für Organisationen ohne bestehendes ISMS und ermöglicht einen schrittweisen Einstieg.

Ja. Die Modernisierung erleichtert die Harmonisierung zwischen Grundschutz++ und ISO‑Standards.

Die BSI-Standards bilden das Fundament der IT-Grundschutz-Methodik und definieren die Anforderungen an ein modernes Informationssicherheits-Managementsystem (ISMS). Sie sind mit der internationalen Norm ISO/IEC 27001 kompatibel, bieten jedoch eine wesentlich detailliertere Anleitung zur Umsetzung.BSI-Standard 200-1: Managementsysteme für Informationssicherheit (ISMS) sagt Ihnen, was das Management tun muss.

- BSI-Standard 200-2: IT-Grundschutz-Methodik sagt Ihnen, wie Sie die Technik und Organisation absichern.

- BSI-Standard 200-3: Risikomanagement hilft Ihnen, wenn der Standard nicht ausreicht.

- BSI-Standard 200-4: Business Continuity Management (BCM) sichert das „Überleben“ bei Totalausfällen.

Ob der BSI IT-Grundschutz für Sie verpflichtend ist, hängt entscheidend von der Art Ihrer Organisation ab. Seit der Modernisierung des BSI-Gesetzes (BSIG 2025) und der Umsetzung der NIS2-Richtlinie hat sich der Kreis derer, für die der Grundschutz (oder ein vergleichbares Niveau) verbindlich ist, deutlich erweitert.

| Gruppe | Pflicht? | Rechtsgrundlage |

|---|---|---|

| Bundesbehörden | Ja | §44 BSIG |

| KRITIS/ NIS-2 Unternehmen | Ja (indirekt) | §30 BSIG (Stand der Technik) |

| Rüstung/ Geheimschutz | Ja | VS-Anweisung/ BMWK-Vorgaben |

| Privatwirtschaft | Nein | Freiwillig (Haftungsvermeidung) |

Die Umsetzung des BSI IT-Grundschutzes bietet weit über die bloße Erfüllung gesetzlicher Vorgaben hinaus strategische und operative Vorteile. Dass der BSI IT-Grundschutz im Vergleich zur ISO/IEC 27001 aufwendiger wirkt, ist eine weitverbreitete Wahrnehmung. Tatsächlich ist der Grundschutz dokumentationsintensiver, aber er nimmt Ihnen an anderer Stelle eine enorme Menge an Arbeit ab, die Sie bei der ISO 27001 komplett selbst leisten müssten.

- Vertraulichkeit: Daten dürfen nicht unbefugt offengelegt werden.

- Integrität: Daten müssen korrekt und unverändert sein (Modifikationsschutz).

- Verfügbarkeit: Systeme und Daten müssen für Berechtigte zum benötigten Zeitpunkt nutzbar sein.

In der Schutzbedarfsfeststellung (gemäß BSI-Standard 200-2) wird für jedes Asset bewertet, welche Auswirkungen ein Verlust dieser Grundwerte in den Kategorien „normal“, „hoch“ oder „sehr hoch“ hätte. Das sind die drei „klassischen Schutzziele“. Weitere Schutzziele können aber ebenso Institutionsspezifisch hinzugezogen werden.

Ein IT-Grundschutz-Baustein ist ein modularer „Sicherheits-Baukasten“ des BSI IT-Grundschutz-Kompendiums. Er bündelt spezifische Gefährdungen und die dazugehörigen Sicherheitsanforderungen für ein bestimmtes Thema (z. B. ein Betriebssystem, einen Geschäftsprozess oder ein Gebäude).

Stellen Sie sich das IT-Grundschutz-Kompendium wie eine Bibliothek vor: Jeder Baustein ist ein Fachbuch zu einem Spezialthema, das Ihnen genau sagt, welche Risiken bestehen und wie Sie diese absichern müssen.

Unter dem IT-Grundschutz versteht man eine vom Bundesamt für Sicherheit in der Informationstechnik (BSI) entwickelte Methodik, um ein angemessenes Sicherheitsniveau für Informationen und IT-Systeme in Institutionen (Behörden und Unternehmen) zu erreichen.

Er gilt in Deutschland als der Referenzstandard für Informationssicherheit und ist das Werkzeug, um den „Stand der Technik“ nachzuweisen.

- BSI-Standard 200-1: Managementsysteme für Informationssicherheit (ISMS)

- BSI-Standard 200-2: IT-Grundschutz-Methodik

- BSI-Standard 200-3: Risikomanagement

- BSI-Standard 200-4: Business Continuity Management (BCM)

Der IT-Grundschutz ist eine vom BSI entwickelte Methodik, um ein angemessenes Sicherheitsniveau für Informationen und IT-Systeme in Institutionen zu erreichen. Er kombiniert organisatorische, personelle, infrastrukturelle und technische Sicherheitsanforderungen. Laut BSI-Standard 200-1 dient er als modularer Baukasten, um ein Managementsystem für Informationssicherheit (ISMS) aufzubauen und den „Stand der Technik“ nachzuweisen.

Da das BSI keine Gehaltstabellen festlegt, orientiert sich die Vergütung am freien Markt und der Branche. Ein zertifizierter IT-Grundschutz-Praktiker übernimmt meist Rollen als (Junior-)ISB oder Projektmitarbeiter.

Eine Ausbildung zum IT-Grundschutz-Praktiker ist über die renommierte HiAcademy möglich. Bei der dreitägigen IT-Grundschutz-Praktiker Schulung wird ein genauer Überblick über die Inhalte und die Umsetzung der IT-Grundschutz-Methodik des BSI vermittelt.

Das Kompendium ist das zentrale Referenzwerk. Es enthält die sogenannten Bausteine, die in 10 Schichten (z. B. ISMS, OPS, SYS, NET) unterteilt sind. Jeder Baustein beschreibt die spezifische Gefährdungslage und listet konkrete Anforderungen auf, die umgesetzt werden müssen (Basis-Anforderungen) oder sollten (Standard-Anforderungen).

Der „neue“ (modernisierte) IT-Grundschutz bezeichnet den Übergang von den alten 100-x Standards zu den BSI-Standards der 200-x Serie (200-1, 200-2, 200-3, 200-4). Er wurde flexibler gestaltet, bietet drei Absicherungsstufen (Basis, Kern, Standard) und ersetzt die starren, über 5.000 Seiten starken „Kataloge“ durch das kompaktere, jährlich aktualisierte Kompendium.

Die offizielle Bezeichnung lautet „ISO 27001-Zertifizierung auf der Basis von IT-Grundschutz“. Hierbei prüft ein zertifizierter Auditor, ob die Institution das ISMS gemäß BSI-Standard 200-1 aufgebaut hat und die Anforderungen der relevanten Bausteine des Kompendiums umsetzt. Ein Erfolg führt zu zwei Zertifikaten: dem nationalen BSI-Zertifikat und dem internationalen ISO/IEC 27001-Zertifikat.

- ISO 27001: Ist ein internationaler Rahmenstandard. Er sagt Ihnen, was das Ziel ist (z. B. „Zugangskontrolle einrichten“), lässt aber offen, wie Sie das technisch lösen. Sie müssen jedes Risiko selbst analysieren.

- IT-Grundschutz: Ist ein „Kochrezept“. Er liefert für Standard-IT (z. B. Windows Client) bereits fertige Maßnahmenpakete mit. Die Risikoanalyse für normale Schutzbedarfe hat das BSI hier bereits für Sie vorweggenommen.

Mit dem IT-Grundschutz-Kompendium 2023 gibt es 110 Bausteine. Diese decken alles ab – von der Management-Ebene (ISMS.1) über technische Systeme (SYS.1.1 Windows Server 2022) bis hin zur Infrastruktur (INF.2 Rechenzentrum).

Für die Umsetzung der IT-Grundschutz-Methodik (Strukturanalyse, Schutzbedarfsfeststellung, Modellierung und IT-Grundschutz-Check) gibt es verschiedene Werkzeuge:

- BSI-Hilfsmittel: Das BSI stellt kostenlose Excel-Formulare für jeden Baustein zur Verfügung, um den Soll-Ist-Vergleich zu dokumentieren.

- Software-Tools (ISMS-Tools): Professionelle Tools wie HiScout unterstützen den gesamten Prozess von der Stammdatenerfassung bis zum Realisierungsplan. Das BSI stellt eine Liste bereit, mit ISMS-Tools die eine Lizenzvereinbarung eingegangen sind.

- Eigenlösungen: Größere Institutionen nutzen oft angepasste Datenbanken oder SharePoint-Lösungen, um die Referenzdokumente gemäß BSI-Standard 200-2 zu verwalten.

Der IT-Grundschutz verfolgt einen ganzheitlichen Ansatz und deckt alle sicherheitsrelevanten Bereiche einer Institution über das Schichtenmodell ab:

- Management & Organisation: ISMS, Personal (ORP), Konzepte wie Verschlüsselung (CON).

- Betrieb & Reaktion: IT-Betrieb (OPS) und Vorfallsbehandlung (DER).

- Infrastruktur: Gebäude, Rechenzentren und Verkabelung (INF).

- Technik: IT-Systeme (SYS), Netze (NET), Anwendungen (APP) sowie industrielle Steuerungsanlagen (IND).

Die Kosten setzen sich aus zwei Komponenten zusammen:

- Auditor-Kosten (Marktpreis): Die Vergütung für den zertifizierten Auditor wird frei verhandelt und hängt von der Größe des Informationsverbunds ab

- BSI-Gebühren (Fixkosten): Für die Prüfung des Auditberichts und die Zertifikatserteilung erhebt das BSI Gebühren gemäß der Besonderen Gebührenverordnung des BMI (BMIBGebV). Die Sätze für Erst- und Re-Zertifizierungen sowie Überwachungsaudits sind dort gesetzlich festgelegt.

Ein IT-Grundschutz-Praktiker ist die „helfende Hand“ des Informationssicherheitsbeauftragten (ISB). Zu seinen Aufgaben gehören:

- Umsetzung: Er begleitet die Realisierung der Sicherheitsanforderungen in den Fachabteilungen.

- Soll-Ist-Vergleich: Er führt den IT-Grundschutz-Check durch (Interviews und Stichproben vor Ort).

- Dokumentation: Er erstellt und pflegt die notwendigen Referenzdokumente (z. B. Strukturanalyse oder Netzplan).

- Sensibilisierung: Er unterstützt bei der Schulung von Mitarbeitenden.

Das BSI führt offizielle Listen für qualifizierte Experten. Sie finden diese auf der Website des BSI:

- Zertifizierte Auditoren: Eine Liste aller Personen, die ISO 27001-Audits auf der Basis von IT-Grundschutz durchführen dürfen.

- Zertifizierte Berater: Eine Liste von Experten, die Institutionen beim Aufbau des ISMS beraten.

- Dienstleister: Das BSI bietet zudem Verzeichnisse für zertifizierte IT-Sicherheitsdienstleister in Spezialbereichen (z. B. IS-Revision oder Penetrationstests)

Das BSI definiert im BSI-Standard 200-2 drei Kategorien für den Schutzbedarf:

- Normal: Die Schadensauswirkungen bei einem Verlust der Schutzziele sind begrenzt und überschaubar.

- Hoch: Die Schadensauswirkungen können beträchtlich sein (z. B. erhebliche Beeinträchtigung der Aufgabenerfüllung, finanzielle Verluste oder Verstoß gegen Gesetze).

- Sehr Hoch: Die Schadensauswirkungen können ein existenzbedrohendes oder katastrophales Ausmaß annehmen (z. B. Gefahr für Leib und Leben, Zusammenbruch der öffentlichen Ordnung).

Vertraulichkeit ist einer der drei Grundwerte der Informationssicherheit. Es bedeutet, dass Informationen nur für Befugte zugänglich sind. Das Ziel ist der Schutz vor unbefugter Offenlegung von Informationen, sei es durch Zugriff auf Daten, Mitlesen von Kommunikation oder physischen Zugang zu Dokumenten.

Der Verteilungseffekt ist eine methodische Besonderheit bei der Schutzbedarfsfeststellung (BSI-Standard 200-2). Er tritt ein, wenn ein Geschäftsprozess oder eine Anwendung mit hohem Schutzbedarf auf mehrere IT-Systeme verteilt wird.

- Beispiel: Ein hochverfügbarer Prozess läuft redundant auf zwei Servern. Da der Ausfall eines einzelnen Servers den Gesamtprozess nicht stoppt, kann der Schutzbedarf für die Verfügbarkeit des einzelnen IT-Systems niedriger (z. B. „normal“) eingestuft werden als der des Prozesses selbst („hoch“).

- Gegenspieler: Der Kumulationseffekt, bei dem viele Anwendungen mit normalem Schutzbedarf auf einem System die Einstufung des Systems auf „hoch“ anheben können.

Dies ist eine Form der Zertifizierung. Während die internationale Norm ISO/IEC 27001 nur beschreibt, was ein ISMS leisten muss (Ziele), liefert der IT-Grundschutz das konkrete „Kochrezept“, wie dies mit spezifischen Maßnahmen (Bausteinen) umzusetzen ist. Eine Institution, die den IT-Grundschutz vollständig umsetzt, erfüllt automatisch die Anforderungen der ISO 27001 und erhält bei erfolgreichem Audit beide Zertifikate.

IT-Grundschutz-Profile sind Muster-Sicherheitskonzepte für bestimmte Institutionen oder Szenarien (z. B. Kommunalverwaltungen, Arztpraxen oder Handwerksbetriebe). Sie enthalten eine Vorauswahl an relevanten Bausteinen und Anforderungen, was kleineren Institutionen den Einstieg erleichtert, da sie nicht das gesamte Kompendium selbst analysieren müssen.

Der BSI-Standard 200-2 bietet drei Einstiegswege:

- Basis-Absicherung: Erstabsicherung zur Reduktion der größten Risiken (fokussiert auf Basis-Anforderungen).

- Kern-Absicherung: Konzentration auf die kritischsten Geschäftsprozesse („Kronjuwelen“).

- Standard-Absicherung: Voller Umfang des IT-Grundschutzes für den gesamten Informationsverbund (Voraussetzung für Zertifizierung).

Dies bezieht sich oft auf die ISi-Reihe (Informationssicherheit im Internet). Diese Dokumente bieten detaillierte technische Leitfäden für spezifische Internet-Szenarien, wie z. B. sichere Anbindung von Netzen (ISi-Netz), sichere Nutzung von Webservern (ISi-Server) oder Clients (ISi-Client).

Der Grundschutz-Check ist ein Soll-Ist-Vergleich. Dabei wird für jeden Baustein, der in der Modellierung ausgewählt wurde, geprüft, ob die darin enthaltenen Anforderungen bereits erfüllt sind. Das Ergebnis dokumentiert den Umsetzungsgrad und identifiziert Sicherheitslücken (Maßnahmen, die noch fehlen).

- Abstraktionsgrad: ISO 27001 ist generisch und weltweit anwendbar. IT-Grundschutz ist sehr detailliert und spezifisch für den deutschen Markt/Behörden.

- Risikoanalyse: Bei ISO 27001 muss für jedes Asset eine eigene Risikoanalyse durchgeführt werden. Beim IT-Grundschutz ist die Risikoanalyse für „normalen“ Schutzbedarf bereits in den Bausteinen durch das BSI vorweggenommen worden.

- Maßnahmenkatalog: ISO 27001 nennt im Annex A nur grobe Kontrollziele (Controls). Der IT-Grundschutz bietet mit dem Kompendium hunderte Seiten konkreter technischer und organisatorischer Anforderungen.